Arsitektur Jaringan WAN

Contoh desain jaringan wan – Dunia bisnis modern bergantung pada konektivitas yang handal dan efisien. Jaringan Area Luas (WAN) menjadi tulang punggung konektivitas ini, menghubungkan berbagai lokasi geografis dan memungkinkan kolaborasi seamless. Memilih arsitektur WAN yang tepat merupakan keputusan strategis yang krusial, mempengaruhi kinerja, skalabilitas, dan keamanan seluruh organisasi. Pemahaman mendalam tentang berbagai arsitektur WAN dan faktor-faktor yang mempengaruhinya adalah kunci untuk membangun infrastruktur jaringan yang tangguh dan adaptif.

Arsitektur Jaringan WAN yang Umum Digunakan

Berbagai arsitektur WAN menawarkan pendekatan yang berbeda untuk menghubungkan lokasi-lokasi terpencil. Pemilihan arsitektur yang tepat bergantung pada kebutuhan spesifik organisasi, termasuk skala operasi, anggaran, dan persyaratan kinerja. Berikut beberapa arsitektur WAN yang umum diimplementasikan, beserta kelebihan dan kekurangannya.

Perbandingan Arsitektur WAN

Tabel berikut memberikan perbandingan singkat dari tiga arsitektur WAN yang populer, menyoroti kekuatan dan kelemahan masing-masing dalam konteks implementasi praktis.

| Nama Arsitektur | Kelebihan | Kekurangan | Contoh Implementasi |

|---|---|---|---|

| Hub and Spoke | Implementasi sederhana, mudah dikelola, biaya relatif rendah untuk jaringan kecil hingga menengah. | Kinerja dapat menurun jika hub mengalami kegagalan, tidak efisien untuk jaringan yang besar dan tersebar luas. | Kantor pusat perusahaan dengan beberapa cabang yang terhubung ke server pusat. |

| Mesh | Redundansi tinggi, toleransi terhadap kegagalan yang baik, kinerja yang optimal bahkan dengan beban tinggi. | Kompleksitas tinggi, biaya implementasi dan pemeliharaan yang signifikan, membutuhkan manajemen jaringan yang canggih. | Jaringan telekomunikasi besar, institusi pemerintahan dengan banyak lokasi terhubung. |

| Ring | Relatif sederhana dalam hal desain dan implementasi, cocok untuk jaringan kecil dan menengah. | Kegagalan pada satu titik dapat mengganggu seluruh jaringan, kurang skalabel dibandingkan arsitektur mesh. | Jaringan lokal yang menghubungkan beberapa perangkat dalam lingkup geografis yang terbatas. |

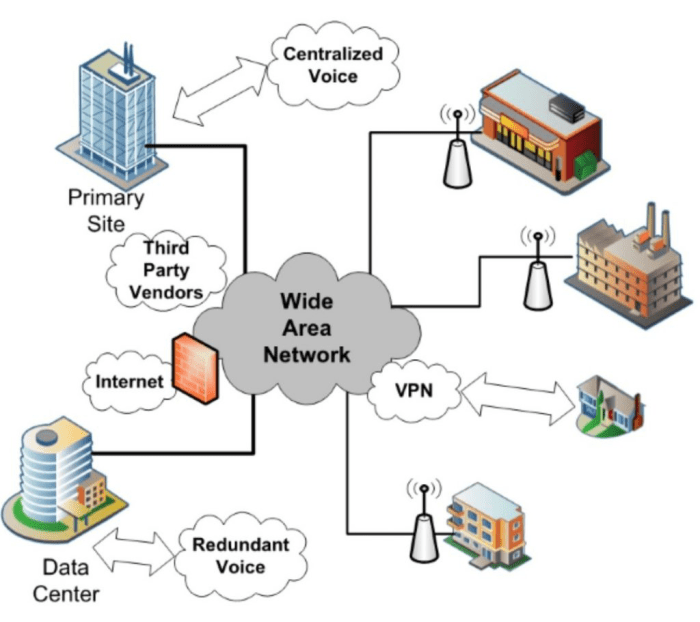

Diagram Arsitektur WAN

Visualisasi arsitektur WAN sangat membantu dalam memahami alur data dan interkonektivitas antar lokasi. Berikut deskripsi sederhana dari diagram masing-masing arsitektur:

Diagram Hub and Spoke

Diagram ini menunjukkan sebuah hub pusat (biasanya server atau router utama) yang terhubung ke beberapa spoke (cabang atau lokasi terpencil). Semua komunikasi antara spoke harus melalui hub. Elemen-elemen dalam diagram meliputi: Hub pusat (router utama), Spoke (cabang/lokasi terpencil), koneksi point-to-point antara hub dan spoke (biasanya menggunakan koneksi leased line atau MPLS).

Diagram Mesh

Diagram ini menampilkan interkoneksi langsung antara setiap lokasi dalam jaringan. Tidak ada titik pusat tunggal. Setiap lokasi terhubung ke beberapa lokasi lain, menciptakan redundansi dan ketahanan terhadap kegagalan. Elemen-elemen dalam diagram meliputi: Lokasi-lokasi terpencil, koneksi point-to-point atau multipoint antara lokasi-lokasi tersebut (dapat menggunakan berbagai teknologi seperti MPLS, internet, atau koneksi privat lainnya).

Diagram Ring

Diagram ini menggambarkan koneksi melingkar antara lokasi-lokasi dalam jaringan. Data mengalir dalam satu arah melalui ring. Kegagalan pada satu titik dapat mengganggu seluruh jaringan. Elemen-elemen dalam diagram meliputi: Lokasi-lokasi terpencil yang terhubung secara melingkar, koneksi point-to-point antara setiap lokasi yang berdekatan.

Faktor-faktor yang Mempengaruhi Pemilihan Arsitektur WAN

Keputusan memilih arsitektur WAN yang tepat membutuhkan pertimbangan yang matang terhadap beberapa faktor kunci. Faktor-faktor ini saling berkaitan dan harus dianalisa secara komprehensif.

- Ukuran dan skala jaringan: Jaringan kecil mungkin cocok dengan arsitektur hub and spoke, sementara jaringan besar dan kompleks membutuhkan arsitektur mesh yang lebih tangguh.

- Persyaratan kinerja: Aplikasi yang sensitif terhadap latensi membutuhkan arsitektur yang mampu memberikan kinerja tinggi dan rendah latensi, seperti mesh.

- Anggaran: Arsitektur mesh memiliki biaya implementasi dan pemeliharaan yang lebih tinggi dibandingkan hub and spoke.

- Persyaratan keamanan: Arsitektur yang dipilih harus mampu menyediakan keamanan yang memadai untuk melindungi data dan sistem.

- Skalabilitas: Arsitektur harus mampu mengakomodasi pertumbuhan bisnis di masa depan.

Dampak Teknologi Virtualisasi pada Arsitektur WAN Modern

Virtualisasi telah merevolusi arsitektur WAN modern, memungkinkan fleksibilitas dan efisiensi yang lebih tinggi. SD-WAN (Software-Defined Wide Area Network) adalah contoh utama dari dampak virtualisasi. SD-WAN mengotomatiskan manajemen jaringan, mengoptimalkan penggunaan bandwidth, dan meningkatkan keamanan dengan menggunakan perangkat lunak untuk mengontrol dan mengelola lalu lintas jaringan. Hal ini memungkinkan organisasi untuk lebih mudah mengelola dan mengoptimalkan jaringan WAN mereka, serta meningkatkan skalabilitas dan fleksibilitas.

Komponen Jaringan WAN: Contoh Desain Jaringan Wan

Membangun jaringan WAN yang handal dan efisien membutuhkan pemahaman mendalam tentang komponen-komponen penyusunnya. Layaknya sebuah orkestra yang membutuhkan berbagai instrumen untuk menghasilkan harmoni yang indah, jaringan WAN juga bergantung pada interaksi yang tepat dari berbagai elemen untuk menjamin aliran data yang lancar dan aman. Mari kita telusuri komponen-komponen kunci ini dan bagaimana mereka bekerja bersama.

Komponen-komponen ini saling berkolaborasi, membentuk sebuah sistem yang memungkinkan komunikasi jarak jauh. Pemahaman yang komprehensif tentang fungsi dan peran masing-masing komponen sangat krusial untuk membangun, memelihara, dan mengamankan jaringan WAN yang optimal.

Perangkat Pengiriman Data

Perangkat pengiriman data merupakan tulang punggung jaringan WAN, bertanggung jawab untuk meneruskan data antar lokasi yang berbeda. Kecepatan, reliabilitas, dan jangkauan perangkat ini secara langsung mempengaruhi performa keseluruhan jaringan. Perangkat ini beroperasi berdasarkan protokol-protokol komunikasi yang telah ditetapkan, memastikan interoperabilitas antar berbagai sistem.

- Router: Router adalah perangkat yang cerdas yang menentukan jalur terbaik untuk meneruskan paket data berdasarkan informasi routing yang dimilikinya. Contohnya adalah Cisco ASR 1000 dan Juniper MX Series. Keamanan router meliputi penggunaan firewall, akses kontrol berbasis role, dan enkripsi data pada koneksi yang rentan. Router berperan sebagai pengatur lalu lintas data, memastikan paket data sampai ke tujuan yang tepat.

- Switch: Switch menghubungkan berbagai perangkat dalam sebuah segmen jaringan lokal. Contohnya adalah Cisco Catalyst dan HP Aruba. Keamanan switch meliputi port security, VLAN, dan akses kontrol berbasis MAC address. Switch memastikan komunikasi yang efisien di dalam segmen lokal sebelum data diteruskan ke router untuk komunikasi jarak jauh.

- Modem: Modem memodulasi dan demodulasi sinyal digital menjadi sinyal analog dan sebaliknya, memungkinkan komunikasi data melalui saluran komunikasi seperti jalur telepon atau kabel fiber optik. Contohnya adalah modem DSL dan modem kabel. Keamanan modem mencakup penggunaan password yang kuat dan update firmware secara berkala. Modem merupakan jembatan penghubung antara jaringan internal dan penyedia layanan internet.

Media Transmisi

Media transmisi adalah jalur fisik atau nirkabel yang digunakan untuk mengirimkan data antar perangkat dalam jaringan WAN. Pilihan media transmisi bergantung pada jarak, bandwidth yang dibutuhkan, dan anggaran yang tersedia. Kinerja dan keamanan media transmisi sangat berpengaruh pada kualitas dan keamanan jaringan WAN.

- Kabel Fiber Optik: Menawarkan kecepatan tinggi dan bandwidth yang besar, ideal untuk jarak jauh dan aplikasi yang membutuhkan transfer data yang cepat dan andal. Keamanan kabel fiber optik mencakup proteksi fisik terhadap sabotase dan penyadapan. Kabel ini mengirimkan data melalui cahaya, membuatnya lebih kebal terhadap interferensi elektromagnetik.

- Kabel Tembaga (Twisted Pair): Lebih terjangkau daripada fiber optik, tetapi memiliki keterbatasan dalam hal kecepatan dan jarak transmisi. Keamanan kabel tembaga mencakup penggunaan shielding untuk mengurangi interferensi dan penyadapan. Jenis kabel ini masih banyak digunakan untuk koneksi jarak pendek.

- Link Nirkabel (Wireless): Menggunakan gelombang radio untuk mengirimkan data, menawarkan fleksibilitas dalam hal penempatan perangkat. Keamanan link nirkabel mencakup penggunaan enkripsi seperti WPA2/3 dan firewall. Teknologi ini cocok untuk koneksi jarak pendek atau area yang sulit dijangkau oleh kabel.

Perangkat Keamanan

Keamanan jaringan WAN merupakan hal yang krusial. Perangkat keamanan melindungi jaringan dari ancaman eksternal dan internal, memastikan integritas, kerahasiaan, dan ketersediaan data. Implementasi perangkat keamanan yang tepat merupakan investasi penting untuk melindungi aset digital.

Ah, desain jaringan WAN, seluk-beluknya bak labirin rahasia yang hanya bisa dipetakan oleh para ahli. Bayangkan kabel-kabelnya yang terbentang luas, menghubungkan dunia dalam jalinan digital yang misterius. Tapi tahukah Anda, merancang jaringan itu tak jauh beda dengan merancang penelitian? Untuk memahami metodologinya, Anda perlu melihat contoh desain rancangan penelitian yang terstruktur, seperti yang bisa Anda temukan di contoh desain rancangan penelitian ini.

Begitulah, desain jaringan WAN pun memerlukan perencanaan yang matang, sebagaimana rancangan penelitian yang terukur dan akurat. Suatu kesamaan yang tak terduga, bukan?

- Firewall: Memfilter lalu lintas jaringan, memblokir akses yang tidak sah dan mencegah serangan siber. Contohnya adalah firewall perangkat keras dari Fortinet dan Palo Alto Networks. Firewall merupakan garis pertahanan pertama terhadap serangan eksternal.

- Intrusion Detection/Prevention System (IDS/IPS): Mendeteksi dan mencegah serangan siber yang mencoba untuk mengeksploitasi kerentanan jaringan. IDS/IPS memantau lalu lintas jaringan untuk aktivitas yang mencurigakan. Sistem ini memberikan lapisan keamanan tambahan di luar firewall.

- VPN (Virtual Private Network): Membuat koneksi terenkripsi antara dua titik jaringan, melindungi data yang ditransmisikan dari penyadapan. VPN menciptakan terowongan aman untuk lalu lintas data, memastikan kerahasiaan informasi.

Interaksi Antar Komponen

Proses transmisi data dalam jaringan WAN melibatkan interaksi yang kompleks antar komponen. Misalnya, data dari komputer pengguna akan melewati switch, kemudian ke router. Router akan menentukan jalur terbaik berdasarkan protokol routing dan meneruskan data melalui media transmisi (misalnya, fiber optik) ke router lain di lokasi tujuan. Firewall dan IDS/IPS akan memantau dan memfilter lalu lintas data untuk keamanan.

Akhirnya, data akan sampai ke komputer tujuan setelah melewati seluruh proses ini. Proses ini terjadi dalam hitungan milidetik, berkat koordinasi yang tepat antar komponen jaringan.

Protokol dan Teknologi dalam Jaringan WAN

Jaringan WAN (Wide Area Network) menjangkau area geografis yang luas, menghubungkan berbagai lokasi dan jaringan yang berbeda. Keberhasilan sebuah WAN sangat bergantung pada protokol dan teknologi yang digunakan untuk memastikan komunikasi yang handal, aman, dan efisien. Mari kita jelajahi beberapa protokol routing dan teknologi kunci yang membentuk tulang punggung jaringan WAN modern, serta bagaimana mereka berkontribusi pada konektivitas global yang kita nikmati saat ini.

Protokol Routing dalam Jaringan WAN

Protokol routing merupakan jantung dari setiap jaringan WAN, menentukan jalur terbaik untuk mengirimkan data antar lokasi. Berbagai protokol menawarkan pendekatan yang berbeda, masing-masing dengan kekuatan dan kelemahannya sendiri. Pemahaman tentang protokol-protokol ini sangat penting dalam merancang dan mengelola jaringan WAN yang efektif.

- RIP (Routing Information Protocol): Protokol routing jarak vektor yang sederhana dan mudah diimplementasikan. RIP menggunakan hop count sebagai metrik jarak, dengan batasan maksimal 15 hop. Meskipun sederhana, RIP kurang efisien untuk jaringan WAN yang besar dan kompleks karena kurangnya kemampuan untuk menangani perubahan topologi dengan cepat.

- OSPF (Open Shortest Path First): Protokol routing state link yang lebih canggih daripada RIP. OSPF menggunakan algoritma Dijkstra untuk menghitung jalur terpendek ke setiap tujuan, mempertimbangkan berbagai metrik seperti bandwidth dan delay. OSPF lebih efisien dan skalabel daripada RIP, cocok untuk jaringan WAN yang besar dan kompleks.

- BGP (Border Gateway Protocol): Protokol routing path-vector yang digunakan untuk menghubungkan berbagai Autonomous System (AS) di internet. BGP memungkinkan pertukaran informasi routing antar jaringan yang dikelola secara independen, sehingga memungkinkan konektivitas global. BGP menggunakan berbagai atribut path untuk memilih jalur terbaik, termasuk kebijakan routing yang dapat dikonfigurasi.

Perbandingan ketiga protokol ini menunjukkan trade-off antara kesederhanaan dan kemampuan. RIP mudah diimplementasikan tetapi kurang skalabel, sementara OSPF menawarkan skalabilitas yang lebih baik tetapi lebih kompleks. BGP dirancang untuk interkoneksi jaringan yang luas dan kompleks, namun memerlukan konfigurasi yang lebih rumit.

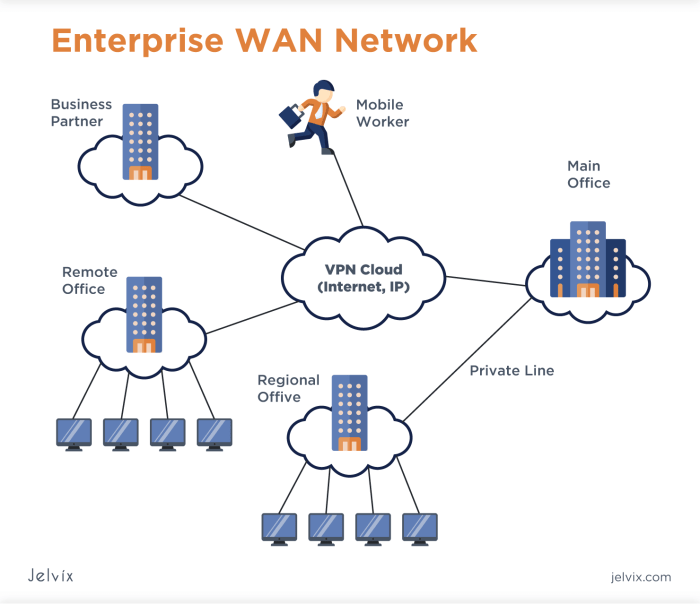

Teknologi VPN untuk Keamanan Jaringan WAN, Contoh desain jaringan wan

Virtual Private Network (VPN) merupakan teknologi penting untuk meningkatkan keamanan dan privasi data dalam jaringan WAN. VPN menciptakan terowongan terenkripsi antara dua titik jaringan, melindungi data yang ditransmisikan dari penyadapan dan akses yang tidak sah. Dengan mengenkripsi lalu lintas data, VPN memastikan kerahasiaan dan integritas data, bahkan ketika melewati jaringan publik yang tidak aman.

Implementasi VPN dapat dilakukan melalui berbagai protokol enkripsi, seperti IPsec dan SSL/TLS. Protokol-protokol ini memastikan bahwa hanya perangkat yang memiliki kunci enkripsi yang sah yang dapat mengakses data yang ditransmisikan melalui terowongan VPN. Penerapan VPN juga memungkinkan akses yang aman ke jaringan perusahaan dari lokasi jarak jauh, seperti rumah atau kantor cabang, tanpa mengorbankan keamanan data.

Peningkatan Efisiensi dan Skalabilitas dengan MPLS

Multiprotocol Label Switching (MPLS) adalah teknologi yang meningkatkan efisiensi dan skalabilitas jaringan WAN dengan menyediakan jalur virtual yang didefinisikan perangkat lunak. Dengan menggunakan label singkat yang ditambahkan ke paket data, MPLS memungkinkan perutean yang cepat dan efisien, mengurangi latensi dan meningkatkan throughput. MPLS juga memungkinkan implementasi layanan kualitas layanan (QoS) yang lebih efektif.

Pengoptimalan Kinerja Aplikasi dengan QoS

Quality of Service (QoS) merupakan mekanisme yang memungkinkan prioritas lalu lintas jaringan berdasarkan kebutuhan aplikasi. Aplikasi yang sensitif terhadap latensi, seperti video conferencing dan VoIP, diberikan prioritas yang lebih tinggi daripada aplikasi yang kurang sensitif, seperti email. Dengan QoS, jaringan WAN dapat memastikan kinerja yang optimal untuk semua aplikasi, bahkan dalam kondisi beban tinggi.

QoS dapat diimplementasikan melalui berbagai teknik, termasuk pembatasan bandwidth, penjadwalan antrian, dan diferensiasi layanan. Dengan mengelola lalu lintas jaringan secara efektif, QoS memastikan bahwa aplikasi penting menerima sumber daya yang dibutuhkan untuk beroperasi dengan lancar, meminimalkan keterlambatan dan kehilangan paket data.

Desain Jaringan WAN untuk Berbagai Skala

Membangun jaringan WAN yang handal dan efisien merupakan kunci keberhasilan operasional sebuah perusahaan, apapun skalanya. Desain jaringan yang tepat akan memastikan konektivitas yang optimal, keamanan data yang terjamin, dan skalabilitas yang mampu mengikuti pertumbuhan bisnis. Mari kita telusuri bagaimana desain jaringan WAN yang ideal dapat diimplementasikan untuk berbagai ukuran perusahaan.

Desain Jaringan WAN untuk Perusahaan Kecil (Kurang dari 50 Karyawan)

Untuk perusahaan kecil, kesederhanaan dan biaya yang efektif menjadi prioritas utama. Desain yang ideal menekankan pada kemudahan pengelolaan dan pemeliharaan. Berikut beberapa pertimbangan penting:

- Topologi: Star topology, terpusat pada sebuah router atau switch utama yang menghubungkan semua perangkat.

- Perangkat Keras: Satu router broadband dengan kemampuan firewall, beberapa switch, dan akses point WiFi untuk mendukung perangkat nirkabel. Sistem ini dapat dikelola melalui interface web yang sederhana.

- Protokol: Protokol routing sederhana seperti RIP atau Static Routing cukup memadai. Koneksi internet dapat menggunakan layanan broadband standar seperti DSL atau kabel.

- Tantangan: Keterbatasan anggaran dan sumber daya IT. Solusi: Menggunakan solusi cloud untuk mengurangi kebutuhan infrastruktur lokal dan memanfaatkan layanan managed service provider.

Desain Jaringan WAN untuk Perusahaan Menengah (50-500 Karyawan)

Perusahaan menengah membutuhkan jaringan yang lebih kompleks dan skalabel untuk mendukung jumlah karyawan yang lebih besar dan kemungkinan adanya cabang kantor. Keamanan data juga menjadi pertimbangan yang semakin krusial.

- Topologi: Hierarkis, dengan router utama di kantor pusat dan router cabang yang terhubung melalui koneksi WAN seperti MPLS atau koneksi internet dedicated. VLAN dapat digunakan untuk memisahkan lalu lintas jaringan dan meningkatkan keamanan.

- Perangkat Keras: Router yang lebih canggih dengan kemampuan routing yang lebih kompleks, switch layer 3 untuk routing internal, firewall untuk keamanan, dan sistem manajemen jaringan terpusat (Network Management System/NMS).

- Protokol: OSPF atau EIGRP untuk routing internal, BGP untuk koneksi internet dan interkoneksi dengan cabang, VPN untuk koneksi aman antar cabang.

- Tantangan: Meningkatnya kompleksitas jaringan dan kebutuhan keamanan yang lebih tinggi. Solusi: Implementasi sistem monitoring jaringan yang terintegrasi dan pelatihan bagi tim IT untuk mengelola jaringan yang lebih kompleks.

Desain Jaringan WAN untuk Perusahaan Besar (Lebih dari 500 Karyawan dan Cabang di Berbagai Lokasi)

Perusahaan besar dengan cabang di berbagai lokasi geografis membutuhkan desain jaringan WAN yang sangat skalabel, handal, dan aman. Ketersediaan tinggi dan kemampuan untuk pulih dari kegagalan menjadi sangat penting.

- Topologi: Mesh atau Hub and Spoke yang lebih kompleks, dengan beberapa jalur koneksi redundant antar cabang dan pusat data. Implementasi teknologi SD-WAN dapat mempermudah pengelolaan dan optimasi koneksi WAN.

- Perangkat Keras: Router dan switch high-end dengan kemampuan high-availability, firewall enterprise-grade, load balancer, sistem monitoring jaringan yang canggih, dan sistem backup dan recovery yang terintegrasi.

- Protokol: BGP untuk routing antar cabang dan koneksi internet, MPLS atau koneksi dedicated lainnya untuk konektivitas yang handal, VPN untuk keamanan, dan protokol Quality of Service (QoS) untuk memprioritaskan lalu lintas kritis.

- Tantangan: Kompleksitas jaringan yang tinggi, biaya infrastruktur yang besar, dan kebutuhan keamanan yang sangat ketat. Solusi: Penggunaan teknologi SD-WAN untuk menyederhanakan pengelolaan, implementasi sistem keamanan yang multi-layer, dan outsourcing manajemen jaringan kepada penyedia layanan terkemuka.

Pertimbangan Keamanan Jaringan WAN

Membangun jaringan WAN yang handal bukan hanya sekadar menghubungkan lokasi-lokasi geografis yang berbeda. Keberhasilannya juga bergantung pada pondasi keamanan yang kokoh. Dalam dunia digital yang semakin terhubung, ancaman keamanan menjadi semakin canggih dan beragam. Oleh karena itu, memahami dan menerapkan strategi keamanan yang komprehensif adalah kunci untuk melindungi data berharga, menjaga operasional bisnis, dan memastikan kepercayaan pengguna.

Ancaman Keamanan Umum pada Jaringan WAN

Jaringan WAN, karena cakupannya yang luas dan kompleksitasnya, rentan terhadap berbagai ancaman. Mulai dari serangan yang relatif sederhana hingga serangan yang sangat terencana dan berbahaya. Pemahaman yang mendalam tentang ancaman ini adalah langkah pertama dalam membangun pertahanan yang efektif.

- Serangan Denial-of-Service (DoS) dan Distributed Denial-of-Service (DDoS): Serangan ini bertujuan untuk membanjiri jaringan dengan lalu lintas yang berlebihan, sehingga menyebabkan layanan menjadi tidak tersedia.

- Malware dan Virus: Perangkat lunak berbahaya dapat menyusup ke jaringan melalui berbagai jalur, menginfeksi sistem, dan mencuri atau merusak data.

- Serangan Man-in-the-Middle (MitM): Penyerang menyisipkan dirinya di antara dua titik komunikasi, mencegat dan memanipulasi lalu lintas data.

- Pelanggaran Data: Pencurian informasi sensitif, seperti data pelanggan atau informasi keuangan, merupakan ancaman serius yang dapat mengakibatkan kerugian finansial dan reputasional.

- Serangan Phishing dan Social Engineering: Teknik manipulasi sosial ini mengeksploitasi kelemahan manusia untuk mendapatkan akses ilegal ke sistem atau informasi.

Mekanisme Keamanan untuk Jaringan WAN

Berbagai mekanisme keamanan dapat diimplementasikan untuk mengurangi risiko ancaman yang telah disebutkan. Kombinasi strategi ini menciptakan lapisan pertahanan yang kuat dan adaptif.

- Firewall: Bertindak sebagai penghalang antara jaringan WAN dan dunia luar, memblokir lalu lintas yang tidak sah.

- Virtual Private Network (VPN): Membuat koneksi terenkripsi antara dua titik, melindungi data yang ditransmisikan dari penyadapan.

- Intrusion Detection/Prevention System (IDS/IPS): Mendeteksi dan menanggapi aktivitas yang mencurigakan pada jaringan, mencegah serangan sebelum mereka berhasil.

- Sistem Pencegahan Kehilangan Data (Data Loss Prevention/DLP): Mencegah data sensitif keluar dari jaringan tanpa izin.

- Enkripsi: Melindungi data dengan mengubahnya menjadi format yang tidak terbaca tanpa kunci dekripsi yang tepat.

- Autentikasi Multi-Faktor (MFA): Menambahkan lapisan keamanan tambahan dengan meminta beberapa metode verifikasi identitas, seperti password dan kode OTP.

Praktik Terbaik Keamanan Jaringan WAN

Selain mekanisme keamanan teknis, penerapan praktik terbaik sangat penting untuk menjaga keamanan jaringan WAN secara keseluruhan.

- Implementasi kebijakan keamanan yang komprehensif dan terdokumentasi dengan baik.

- Pelatihan keamanan karyawan secara berkala untuk meningkatkan kesadaran akan ancaman dan praktik keamanan terbaik.

- Penggunaan password yang kuat dan pengelolaan kredensial yang aman.

- Pembaruan perangkat lunak dan sistem operasi secara teratur untuk memperbaiki kerentanan keamanan.

- Monitoring dan logging yang konsisten untuk mendeteksi aktivitas yang mencurigakan.

- Pengujian penetrasi dan audit keamanan berkala untuk mengidentifikasi kelemahan keamanan.

Pentingnya Firewall dan IDS/IPS

Firewall bertindak sebagai benteng pertama dalam pertahanan jaringan WAN, menyaring lalu lintas masuk dan keluar. IDS/IPS, di sisi lain, bertindak sebagai sistem pengawas yang terus-menerus memantau lalu lintas untuk mendeteksi dan menanggapi aktivitas berbahaya. Kombinasi keduanya memberikan perlindungan yang berlapis dan efektif terhadap berbagai ancaman.

Langkah-langkah Audit Keamanan Jaringan WAN

Audit keamanan yang teratur adalah kunci untuk mengidentifikasi dan memperbaiki kerentanan keamanan sebelum mereka dieksploitasi oleh penyerang. Proses ini melibatkan evaluasi menyeluruh terhadap seluruh infrastruktur jaringan, termasuk perangkat keras, perangkat lunak, konfigurasi, dan kebijakan keamanan.

- Penilaian Risiko: Mengidentifikasi aset-aset kritis dan potensi ancaman yang dihadapi.

- Pengujian Vulnerabilitas: Mencari celah keamanan dalam sistem dan perangkat lunak.

- Penilaian Konfigurasi: Memastikan bahwa semua perangkat dan sistem dikonfigurasi sesuai dengan standar keamanan terbaik.

- Tinjauan Kebijakan Keamanan: Memastikan bahwa kebijakan keamanan relevan, diterapkan, dan efektif.

- Analisis Log: Memeriksa log sistem untuk mendeteksi aktivitas yang mencurigakan.

- Pelaporan dan Remediasi: Mendokumentasikan temuan audit dan mengembangkan rencana untuk memperbaiki kerentanan yang teridentifikasi.

Tanya Jawab Umum

Apa perbedaan utama antara WAN dan LAN?

WAN (Wide Area Network) mencakup area geografis yang luas, bahkan antar negara, sedangkan LAN (Local Area Network) hanya mencakup area terbatas seperti satu gedung atau kampus.

Apa itu MPLS dan bagaimana cara kerjanya?

MPLS (Multiprotocol Label Switching) adalah teknologi yang meningkatkan efisiensi dan skalabilitas jaringan WAN dengan menggunakan label untuk mengarahkan lalu lintas data, sehingga mengurangi kompleksitas routing.

Bagaimana cara memilih perangkat keras yang tepat untuk jaringan WAN?

Pemilihan perangkat keras bergantung pada skala dan kebutuhan jaringan. Pertimbangkan faktor seperti bandwidth, jarak, keamanan, dan anggaran. Konsultasikan dengan ahli jaringan untuk mendapatkan saran yang tepat.

Bagaimana cara mengamankan jaringan WAN dari serangan DDoS?

Proteksi terhadap serangan DDoS membutuhkan pendekatan multi-lapis, termasuk penggunaan firewall, sistem pencegahan intrusi, dan penyedia layanan internet yang handal dengan kemampuan mitigasi DDoS.